社労士への委託がある場合:再委託の有無の確認において、税理士・社労士への委託に関しては「再委託は法律でダメなんでしょ」と言われがちです。そうではないことを改めて認識していただくためにも、このケースは参考にしていただきたいところです。ニュースから事案の概要をまとめましたので、企業にとって対策できる案を考えていきたいと思います。

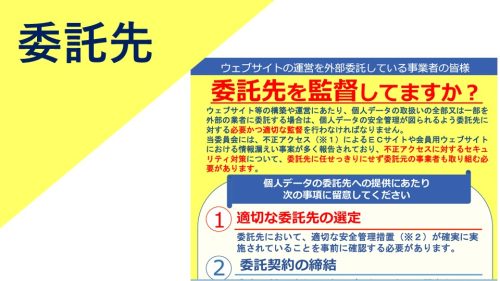

【委託先の監督義務】委託先管理チラシ‐個人情報保護委員会‐

- 事案の概要

2025年8月21日、社会保険労務士(社労士)向けクラウド業務システム「社労夢(Shalom)」などを運営するエムケイシステムに対し、ユーザーの社労士や社労士法人など90人が総額3億1228万9777円の損害賠償を求める集団訴訟を大阪地方裁判所に提起しました 日経クロステック。

この訴訟の背景には2023年6月5日に発生したランサムウェア攻撃があり、約1カ月間にわたりサービスが停止し、最大約2242万人分の個人データが暗号化される重大な事態が発生しました。

- 個人情報保護委員会が指摘した「危険な設定」の詳細

2.1 アクセス制御の重大な欠陥

個人情報保護委員会の行政指導資料によると、以下の致命的な設定問題が判明したとのこと:

1)脆弱なパスワード設定

- ユーザーのパスワードルールが脆弱:十分な複雑性や長さの要件が設定されていない

- 管理者権限のパスワードが類推可能:管理者レベルの権限にも関わらず、推測されやすいパスワードが使用されていた

2)保守用IDによる無制限アクセス

- エムケイシステムが「保守用ID」を保有し、個人データに自由にアクセス可能な状態だった

- 適切なアクセス制御が実装されていない:個人データの取扱いを防止するための技術的措置が講じられていなかった

- 利用規約では「保守運用上必要」な場合にデータの監視・分析・調査を行えるとしていたが、技術的制限がなかった

2.2 セキュリティ管理の深刻な不備

1)ソフトウェア管理の欠陥

- セキュリティ更新が適切に行われていない:既知の脆弱性に対するパッチ適用が遅延・漏れていた

- 深刻な脆弱性が残存:攻撃者に悪用される可能性の高い脆弱性が長期間放置されていた ITmedia

2)ログ管理・監視体制の不備

- ログの保管・管理が不適切:セキュリティインシデントの検知・追跡に必要なログが適切に保管されていない

- 監視体制の欠如:不正アクセスを迅速に検知するための監視システムが機能していなかった

- 結果として、ランサムウェア攻撃を迅速に検知できなかった

- 被害の規模と影響

3.1 システム停止による業務影響

- サービス停止期間:2023年6月5日から約1カ月間(6月30日に一部再開)

- 影響範囲:社労士事務所2,754事業所、管理事業所約57万事業所

- 混乱の長期化:社労士業務の混乱は8月末頃まで継続

3.2 個人情報漏洩のリスク

- 対象者数:最大約2242万人分の個人データが暗号化

- 漏洩報告件数:個人情報保護委員会に3,067件(749万6,080人分)の報告が提出

- データの種類:氏名、生年月日、性別、住所、基礎年金番号、雇用保険被保険者番号、マイナンバー等

- 個人情報保護法上の問題点

4.1 委託関係の認定

個人情報保護委員会は、エムケイシステムがクラウド例外に該当せず、個人データの取扱いの委託を受けていたと判断しました。その根拠は:

- 利用規約で個人データの使用権限を規定

- 保守用IDによる実質的なアクセス権限

- 実際の個人データ取扱い実績(2023年上半期20件)

4.2 安全管理措置義務違反

個人情報保護法第23条に基づく技術的安全管理措置に重大な不備があったと認定されました。

- 原告側の主張する「あるまじき危険な設定」

訴状では「そもそも設定自体が現在のクラウドサービスとして絶対にあってはならないほど危険なものであった」と指摘されています 日経クロステック。

ここから学ぶべき確認事項は:

- 保守用IDによる無制限の個人データアクセス権限

- 脆弱なパスワード設定とアクセス制御

- 基本的なセキュリティ対策の欠如

- 大量の個人情報を扱うシステムとして不適切な設計・運用

- エムケイシステムの対応と再発防止策

6.1 実施済みの対策

個人情報保護委員会への報告によると、以下の対策が実施されたとのこと:

アクセス制御の強化

- パスワードポリシーの強化(2023年6月)

- 全ユーザーの新ルール適用(2023年6-7月)

- 不要アカウントの削除と削除ルール整備

- デバイス認証の導入(2024年2月)

セキュリティ監視の強化

- 安全な環境での1年以上のログ保管

- ペネトレーションテストの定期実施(年2回)

- EDR導入と外部SOCによる常時監視

- パッチ適用ツールによる自動更新

- WAFルール最適化ツールの導入

6.2 その他の対応

- セキュリティ専門会社とのアドバイザリー契約

- 社内セキュリティ啓発活動の強化

- 保守用IDによる個人データアクセス業務の停止

- 結論と今後の課題

本事案で明らかになった「危険な設定」は、クラウドサービス事業者として基本的なセキュリティ要件を満たしていない、極めて重大な問題でした。特に:

- アクセス制御の根本的欠陥:保守用IDによる無制限アクセスは、クラウドサービスとして不適切

- 基本的セキュリティ対策の不備:パスワード管理、脆弱性対策、ログ管理の全般的な問題

- 大規模個人情報の管理責任の軽視:2000万人超のデータを扱うシステムとしてリスク管理が不十分

エムケイシステムは対策を実施していますが、原告らは被害回復と責任追及のため法的手続きを継続しており、この事案はクラウドサービス事業者のセキュリティ責任を問う重要な先例となる可能性があります。こうした事案から法令や体制の見直し強化がなされて成長していくものとして、各企業担当者様も是非、個人情報保護体制構築を見直してみてください。特に「委託先の監督」の対象として委託先のサイバー攻撃への体制チェックも追加する必要を検討するタイミングかもしれません。